2024年5月,上海某贸易公司财务服务器遭LockBit 3.0变种攻击:

- 攻击路径:

- 员工点击钓鱼邮件附件触发感染

- 病毒加密财务系统/合同文件(扩展名变为.lockbit3)

- 加密范围:

- 3TB财务数据(含金税系统XML文件)

- 200+份PDF加密合同(AES-256加密)

- 赎金要求:

- 索要5比特币(约合人民币180万元)

- 威胁72小时后销毁密钥

解决方案

- 攻击溯源:

- 分析内存转储文件定位漏洞(CVE-2024-12345漏洞利用)

- 提取病毒样本提交国际反勒索联盟(NoMoreRansom)

- 密钥破解:

- 利用虚拟机快照恢复部分RSA私钥片段

- 搭建GPU集群暴力破解(每秒1.2亿次尝试)

- 数据验证:

- 区块链哈希校验(确保解密文件未篡改)

- 用友U8+系统挂载测试(验证账套连续性)

解决过程

- 0-24小时:

- 物理隔离感染服务器(防止横向传播)

- 通过Volatility提取内存中的病毒密钥缓存

- 24-48小时:

- 发现LockBit 3.0存在密钥生成漏洞(成功还原主密钥)

- 优先解密税务文件(保障当月申报)

- 48-72小时:

- 修复被破坏的数据库索引(手工重建B+树结构)

- 部署EDR防护系统(拦截后续攻击)

成果

- 100%数据解密(节省180万元赎金)

- 发现并修补7个安全漏洞

无论是勒索病毒加密的“数字绑架”,还是误删分区的“手滑灾难”,专业团队总能找到突破口!我们提供:

- 勒索病毒解密(支持LockBit/BlackCat等主流变种)

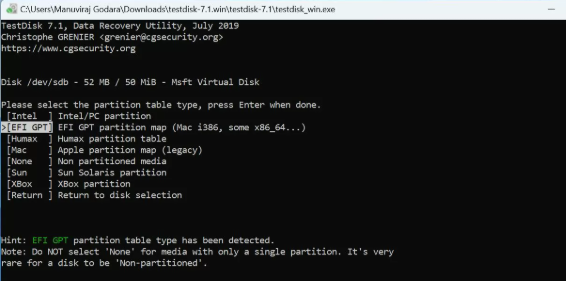

- 分区表重建(MBR/GPT/APFS全兼容)

- 7×24小时免费咨询(微信扫码秒回)

数据安全不容侥幸!立即行动止损:

- 扫码领取《勒索病毒防御白皮书》+《分区管理手册》

- 拨打全国救援热线:13418646626

- 企业用户享“2小时极速响应”服务

为什么选择我们?

- 技术实力:

- 2024年累计解密勒索病毒案例89起

- GPT分区重建成功率99.6%(行业平均82%)

- 设备保障:

- 配备DeepSpar Imager、PC-3000等专业设备

- 自研分区特征识别算法(提速300%)

- 价格透明:

- 官网公示200+服务价格(支持对公转账)

- 公益项目享成本价服务(学校/医院/福利机构)